文章段落

Google Cloud 的 Firewall policies 可依據威脅情報資料允許或阻止流量,從而保護使用者的網路。像是 Tor 出口節點、已知的惡意 IP 位址和網路爬蟲……等,另外也可根據 FQDN(完整網域名稱)或地理位置發揮過濾功能。下面讓我們進一步了解 Firewall policies 的 5 大特色與功能吧!

Firewall policies 5 大特色與功能

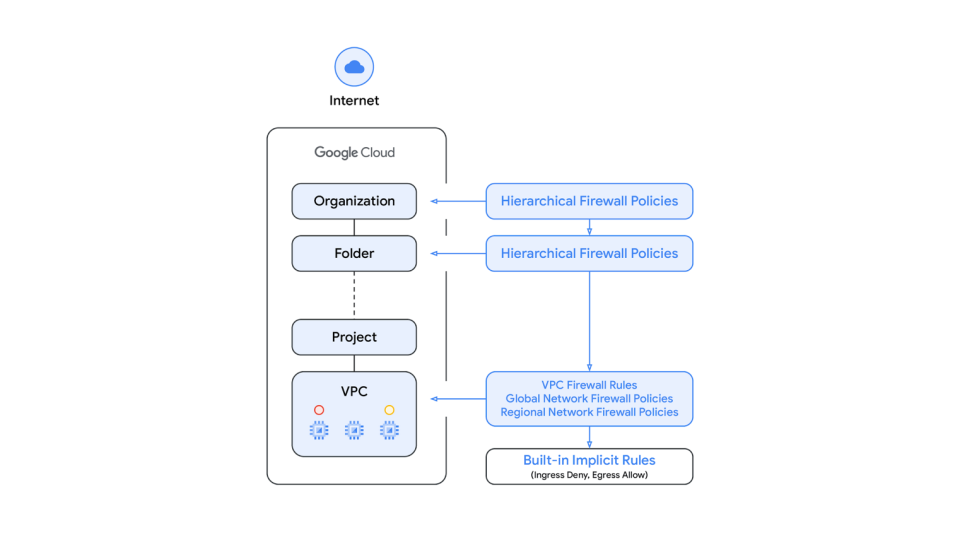

階層式架構

專案層級(Project)可繼承套用在 Google Cloud 資源層級中組織層級(Organization)、資料夾層級(Folder)中的 Firewall policies,也能額外設置 VPC 防火牆規則(VPC Firewall rules),以及全球網路防火牆政策(Global Network Firewall Policies)和區域網路防火牆政策(Regional Network Firewall Policies)。

©2023 Google

4 種匹配動作建立 Firewall policy rule

可以用來建立 Firewall policy rule 的匹配動作(action on match)一共有四種,包含了允許(allow)、拒絕(deny)、移至下一個(goto_next )和進行 L7 檢查(apply_security_profile_group)。其中「移至下一個」這個動作的效果是將判斷委託給層次結構中較低的規則,而「進行 L7 檢查」則是 Cloud Firewall Plus 方案提供的第七層安全功能,因具備 TLS(傳送層安全)防禦服務,可提供威脅偵測並預防網路上的惡意軟體、間諜軟體以及命令和控制攻擊,但目前還沒正式發佈。

以優先權為唯一識別碼

Firewall policy rule 不使用名稱進行識別,而是以優先權(Priority)作為規則的唯一識別碼。優先順序是 0 到 2,147,483,647 之間的整數,數字越小表示優先權越高,且不可重複。

以安全標籤取代網路標籤

舊式 VPC firewall rules 中輸入與輸出流量所使用的標籤(tag)是屬於字串的網路標籤(network tags),而 Firewall policies 使用的則是安全標籤(secure tags),其三大特色如下。

- 屬於鍵值(key-value)而非簡單的字串。

- 安全標籤的鍵值需要在組織層級中建立,在專案層級中套用。

- 可透過 IAM 權限授予特定使用者配置或建立安全標籤的權限。

更豐富的來源(source)與目的地(destinations)

- IP 範圍:適用 CIDR 格式的 IPv4、IPv6 。

- 地理位置:指定一個或多個國家/地區代碼以過濾流量。

- 威脅情報清單:指定一個或多個預先定義威脅情報清單名稱的清單。

- IP 群組:指定一個或多個預先定義的 IP 群組。

- 域名:使用 FQDN 過濾特定網域的流量。

- 安全標籤:安全標籤不能套用在目的地,來源可套用在 VPC 和對等網路(peered networks)

Firewall policies 和 VPC firewall rules 的差異

綜上所述,我們可以發現這兩個防火牆在架構上就有很大的差異,Firewall policies 是階層式的架構,而舊式 VPC firewall rules 則是在單個 VPC 環境中進行流量輸入與輸出的管控。因此 Firewall policies 讓組織、資料夾到專案層級從上而下可維持一致性,且在專案層級中可以附加到單一 VPC 或一組 VPC,具有批量更新與重復使用的好處。

而在預設規則上兩者也有差異,舊式 VPC firewall rules 的預設隱含規則是所有來源傳入全部阻擋(Implied IPv4 deny ingress rule, source is 0.0.0.0/0),傳出到所有目的地全部允許(Implied IPv4 allow egress rule, destination is 0.0.0.0/0)。但 Firewall policies 是將所有來源傳入與傳出到所有目的地的處理,傳送到下一個較低的評估等級(goto_next),並設置最低的優先權(2147483644 – 2147483647)。

結論

次世代防火牆 Cloud Firewall 讓原本僅能在單一 VPC 上使用的舊式 VPC firewall rules,演進成可以跨 VPC,甚至是從組織層級往下統一管理的防火牆,目的是要提升整體組織架構的安全與便利性,讓管理多專案、多 VPC 的大型架構具有一致的規則。至於只有單個專案沒有組織的用戶,也能透過 Firewall policies 提供專案中多個 VPC 相同的規則,以及威脅情報數據或 FQDN 來允許或阻止流量。

最後在費用部分,舊式 VPC firewall rules 是免費的,而 Cloud Firewall 則有部分進階功能需支付額外的流量費,詳情請看官方的 “Cloud Firewall Overview” 與 “Cloud Firewall pricing” 說明。其中最頂級的 Cloud Firewall Plus 提供入侵防禦系統(IPS)功能,目前此功能還在預覽模式(Preview)中,待 Google 整合功能後,我們再來介紹吧。

這次介紹了 Firewall policies 的主要特色,和它與 VPC firewall rules 的差別。各位若有進一步的 Firewall policies 或 Cloud Firewall 操作疑問,歡迎聯絡 Cloud Ace 獲得更進一步的資訊。

▋延伸閱讀:

・【GCP 資安】4大服務面向與企業常用2大架構

・IAM 是什麼?GCP Cloud IAM 介紹

・代管式 Active Directory 是什麼?架構、優點一次解析

・雲端資安防護 4 對策,讓居家辦公更安全有效率!